服務(wù)熱線

0755-83647532

發(fā)表日期:2018-03-14 文章編輯:管理員 閱讀次數(shù):

2017年WannaCry、Petya、Bad Rabbit等勒索病毒的陰霾尚未完全消散,春節(jié)假期剛過,國內(nèi)便再次發(fā)生多起勒索病毒攻擊事件。 2月24日消息,據(jù)網(wǎng)友爆料,國內(nèi)一家省級三甲醫(yī)院今晨出現(xiàn)系統(tǒng)癱瘓狀況,患者無法順利就醫(yī),正值兒童流感高發(fā)季,醫(yī)院大廳人滿為患。

據(jù)悉 該院多臺服務(wù)器感染GlobeImposter勒索病毒,數(shù)據(jù)庫文件被病毒加密破壞,黑客要求院方必須在六小時內(nèi)為每臺中招機器支付1個比特幣贖金,約合人民幣66000余元。據(jù)網(wǎng)上報道:這個病毒的是GlobeImposter 2.0病毒家族的其中一種后綴格式,其它格式還有: 后綴.GOTHAM;*.YAYA;*.CHAK;*.GRANNY;*.SKUNK;*.TRUE;*.SEXY;*.MAKGR;*.BIG1;*.LIN;*.BIIT;*.reserve;*.BUNNY;*.FREEMAN; 勒索通知信息文件為:how_to_back_files.html ;

此病毒主要針對企業(yè),通過RDP遠(yuǎn)程桌面入侵施放病毒,病毒會加密本地磁盤與共享文件夾的所有文件。

據(jù)了解自從去年WannaCry爆發(fā)以后,勒索病毒的攻擊重心已逐漸由個人電腦用戶轉(zhuǎn)向企業(yè)服務(wù)器,尤其是以弱口令爆破遠(yuǎn)程登錄服務(wù)器、再植入勒索病毒的攻擊方式最為常見。此次爆發(fā)的GlobeImposter家族勒索病毒變種,主要以國內(nèi)公共機構(gòu)服務(wù)器作為攻擊對象。據(jù)AnyShare技術(shù)專家指出,從捕獲的傳播樣本來看,其惡意代碼框架和流程是一致的,唯一不同的就是加密文件的后綴名和攻擊者的郵箱地址信息。惡意代碼樣本為了防止被輕易地分析,加密了大多數(shù)字符串和一部分API,而加密后的文件后綴將會重命名為.TRUE等。

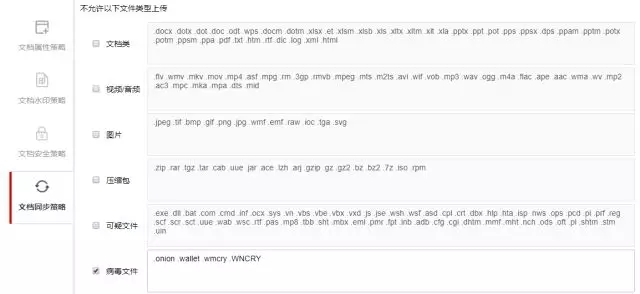

AnyShare安全技術(shù)專家表示,針對GlobeImposter等勒索病毒常用的遠(yuǎn)程登陸攻擊手段,AnyShare專門為服務(wù)器系統(tǒng)提供了遠(yuǎn)程登錄保護功能,可以防止黑客利用爆破弱口令遠(yuǎn)程登錄系統(tǒng),從而避免遭遇數(shù)據(jù)被加密勒索的損失;除此之外,AnyShare已經(jīng)對已知病毒類型進行過濾,不允許該病毒文件類型進行上傳。

注意:管理員可以在AnyShare管理控制臺【文檔管理】——【文檔策略】——【文檔同步策略】里添加已知病毒文件后綴名,后續(xù)版本升級會自動默認(rèn)勾選該選項,確保在云盤內(nèi)的所有文件都是安全的。 目前,AnyShare已經(jīng)發(fā)布對抗勒索軟件的整體解決方案:愛數(shù)AnyShare+AnyBackup的整體解決方案——AnyShare的下一代企業(yè)云盤對桌面提供了自動同步備份,AnyBackup則可以針對各類服務(wù)器進行定時和實時備份! 首先,AnyShare的桌面客戶端直接跟資源管理器結(jié)合,云盤的文件,向上自動備份,向下按需加載!很多云盤采用富客戶端或者選擇同步,都是不可取的,用戶很難選擇把哪些文件上傳哪些文件不上傳,而且AnyShare支持指定本地多文件夾自動同步備份。 其次,AnyShare為文件提供實時歷史版本,對于一旦感染勒索病毒的文件,可以基于后綴名批量恢復(fù)勒索文件歷史版本,用戶完全不用擔(dān)心受到勒索軟件的攻擊。 最后,愛數(shù)AnyShare與愛數(shù)AnyBackup結(jié)合,對AnyShare的數(shù)據(jù)進行離線備份,當(dāng)文件被勒索軟件鎖定后,利用備份數(shù)據(jù)即可輕松恢復(fù)文件。 對于病毒,殺毒軟件有很好的應(yīng)對措施,中毒文件也可以清除病毒;而對于勒索病毒,加密的文件,病毒清除幾乎毫無可能,唯一的途徑就是事前特征掃描識別,避免感染,而一旦感染,最后的一道防火墻就是:你備份了沒有? 面對勒索軟件病毒,愛數(shù)AnyShare負(fù)責(zé)人強調(diào):文件備份就是最后一道防火墻! 而對于沒有使用AnyShare的企業(yè),AnyShare安全技術(shù)專家建議如下防范措施: 3、更改默認(rèn)administrator管理帳戶,禁用GUEST來賓帳戶; 根據(jù)最近網(wǎng)絡(luò)上這些鮮活的醫(yī)療行業(yè)中毒案例,加上更多沒有被報道出來的案例,不得不等猜測這不是個案,很可能是境外或者境內(nèi)部分黑客有組織地專門針對醫(yī)療行業(yè)用戶進行了各種攻擊,嘗試著對數(shù)據(jù)進行加密,然后進行勒索。所以在此不得不提醒大家(不僅是醫(yī)療行業(yè)用戶)抓緊進行一次安全排查,消除安全隱患,加強安全防護措施,做好數(shù)據(jù)備份,做好等保等合規(guī)性工作!

1、服務(wù)器盡量不要開放外網(wǎng)端口;

2、禁止系統(tǒng)自帶遠(yuǎn)程協(xié)助服務(wù),使用其它遠(yuǎn)程管理軟件;

4、更改復(fù)雜密碼,字母大小寫,數(shù)字及符號組合的密碼,不低于10位字符;

5、外網(wǎng)服務(wù)器不要有訪問及修改內(nèi)網(wǎng)計算機文件夾的權(quán)限;

6、設(shè)置帳戶鎖定策略,在輸入5次密碼錯誤后禁止登錄;

7、安裝殺毒軟件,設(shè)置退出或更改需要密碼,防止進入關(guān)閉殺毒軟件;

8、定期的一個數(shù)據(jù)異地備份,如是云服務(wù)器,一定要做好快照。

文章摘自愛數(shù)

ais愛數(shù)歡迎聯(lián)系寶通集團咨詢愛數(shù)產(chǎn)品信息

寶通集團聯(lián)系方式

咨詢熱線:021-33677064

寶通官網(wǎng):www.btibt.com

客戶垂詢郵箱:lan.pan@ex-channel.com

客戶垂詢QQ:1164691112

地址:深圳市福田區(qū)深南大道1006號國際創(chuàng)新中心C座11樓

郵編:518026

粵公網(wǎng)安備 44030402001885號

友情鏈接: 金沙古酒 | 中青寶 | 寶德控股 | 寶德計算 |

粵公網(wǎng)安備 44030402001885號

友情鏈接: 金沙古酒 | 中青寶 | 寶德控股 | 寶德計算 |